شاید باور نکنید، اما باید به عرضتان برسانم که حتی هک کیبوردهای بی سیم مایکروسافت نیز امکانپذیر است. بهتازگی یک هکر کلاه سفید توانسته با ساخت یک دستگاه کیلاگر، امنیت این کیبوردهای بی سیم را به چالش بکشد. با ما در گجت نیوز همراه باشید.

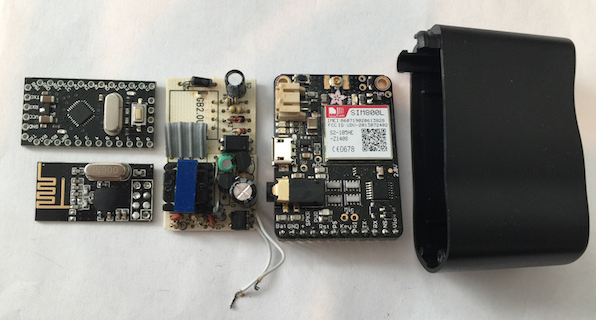

بیش از یک سال پیش هکر کلاه سفیدی به نام سامی کامکار (Samy Kamkar) با استفاده از بردهای آردوینو یک USB شارژر را ساخت که در پشت پرده یک کیلاگر (Keylogger) تمامعیار بود. این کیلاگر KeySweeper نام دارد و در ظاهر کاملا شبیه به یک USB شارژر معمولی است.

درواقع این USB شارژر میتواند با هک کیبوردهای بی سیم شرکت مایکروسافت، اطلاعات آنها را رمزگشایی کند. این دستگاه کیلاگر میتواند کلمات وارد شده، آدرس URL، نام کاربری، پسورد و انواع اطلاعات را از کیبوردهای بی سیم مایکروسافت استخراج کرده و آنها را از طریق پیامک (SMS) برای هکر ارسال کند. از طرفی هکر میتواند اطلاعات ارسالی از طرف این کیلاگر را بهصورت لحظهای و از طریق یک صفحهی وب آن را مشاهده کند. حتی اگر این USB شارژر را از برق بکشید، به دلیل وجود یک باتری داخلی، این USB شارژر میتواند تا چند ساعت پس از جدا شدن از پریز برق این اطلاعات را برای هکر ارسال کند.

درواقع آسیبپذیری اصلی در پروتکل انحصاری مایکروسافت است که منجر به هک کیبوردهای بی سیم مایکروسافت میشود. آقای سامی کامکار توانسته با نوشتن اسکپلویتی (Exploit) از این آسیبپذیری استفاده کند و اطلاعات آن را رمزگشایی کند. ازآنجاییکه این دستگاه شباهت زیادی به USB شارژرهای معمولی دارد، هکرها میتوانند آن را در هرجایی که دوست داشتند قرار دهند و بهدوراز چشم همگان اطلاعات کیبوردهای وایرلس را جمعآوری کنند.

مایکروسافت نیز در خصوص این کیبورد واکنش نشان داد. سخنگوی مایکروسافت در این خصوص گفت که:

کیبوردهای بلوتوثی ما از خطر کیلاگر KeySweeper در امان هستند. از طرفی کیبوردهایی که بعد از سال 2011 تولیدشدهاند به دلیل استفاده از تکنولوژی رمزنگاری AES نیز از امنیت بالایی برخوردارند و کیلاگر KeySweeper نمیتواند اطلاعات آن را رمزگشایی کند.

ویدیوی هک کیبوردهای بی سیم مایکروسافت

نظر شما در خصوص این خبر چیست؟ دیدگاه خود را در قسمت نظارت با ما و سایر کاربران در میان بگذارید.

گجت نیوز آخرین اخبار تکنولوژی، علم و خودرو

گجت نیوز آخرین اخبار تکنولوژی، علم و خودرو

اقا شبکه دو تلویزیون دو تاشون درست می گن ولی ان جوان راست می گه نخبه سایبری زیاد داریم نخبه های که دولت نمی دون

چه کاری برای هکرها دا ن نخبه ها ؟!!!

من برم کیبوردم عوض کنم ……………